Ransomware, enemigo a las puertas

Datos convertidos en ciber-rehenes. Los ataques de ransomware no dejan de aumentar y los ciberdelincuentes siguen sofisticando las fórmulas para lograr introducir este tipo de malware en las organizaciones y cobrar por su rescate.

El ransomware no deja de crecer y solo en el primer trimestre de este año el volumen total de ransomware ha duplicado el registrado en 2021.

El ataque de DarkSide a la energética estadounidense Colonial Pipeline Company; el de REvil a la también americana JBD, el mayor proveedor de carne de vacuno del mundo; el de Wizard Spider al sistema público de salud irlandés HSE (Health Service Executive) o, más recientemente, el ataque con Ryuk que tumbó y paralizó la actividad del Servicio Público de Empleo Estatal (SEPE) en España. Son solo cuatro ejemplos de ataques de ransomware, una de las principales amenazas y motivo de preocupación para las empresas.

El ransomware es un tipo de programa maligno que se introduce y toma el control del equipo o dispositivo informático bloqueándolo o bloqueando su acceso, y cifrando la información del usuario para pedir, a cambio de la liberación o el descifrado de los ficheros, un rescate (ransom, en inglés), habitualmente pecuniario y con frecuencia en criptomonedas para evitar su rastreo.

El ransomware está, además, diseñado para propagarse a los demás dispositivos conectados a una red a través de un malware, como en el caso del célebre TrikBot, lo que puede poner en serio peligro la continuidad del negocio. Los sistemas pueden quedar bloqueados de forma indefinida y al robo de datos se suma el riesgo adicional de su exposición.

El volumen de ataques de ransomware aumentó un 150% en 2021 respecto a 2020, según datos del FBI, que estimaba en un centenar los tipos de ransomware en circulación a mediados de ese año. También en 2021 una de cada 61 organizaciones sufrió un ataque de ransomware y las predicciones en ciberseguridad para 2022 ya alertaban del aumento de estos ataques.

De hecho, un reciente informe de Verizon calcula que el ransomware supone el 25% de los incidentes registrados durante el último lustro y, de acuerdo con los datos que maneja WatchGuard, solo en el primer trimestre de 2022 el volumen total de ransomware ha duplicado el registrado en 2021.

Habitualmente el ransomware se distribuye a través de correos electrónicos aparentemente legítimos que persiguen que el usuario destinatario abra un archivo adjunto en el que reside el código malicioso. La variedad de formatos de estos adjuntos es muy amplia e incluye, por supuesto, los más habituales: un documento de Word, un PDF, una hoja de cálculo Excel, un archivo ZIP y muchos más.

Una vez infectado el equipo, el ransomware puede actuar de forma inmediata y cifrar los archivos de la víctima, o permanecer latente para activarse en un momento dado, pasadas horas, días, semanas o incluso meses.

Para evitar los ataques de ransomware es prioritaria la adopción por parte de la empresa de un enfoque y una cultura de la seguridad proactivos y el establecimiento de políticas que reduzcan al máximo las posibilidades de una infección. Nuevas arquitecturas, como la denominada Cybersecurity Mesh o malla de ciberseguridad, también persiguen ese objetivo.

Es igualmente fundamental contar con un partner especializado con un enfoque integral de la ciberseguridad, así como disponer de soluciones y herramientas tecnológicas adecuadas. En este sentido, la Tool Security Suite de aggity, que se complementa con servicios gestionados de ciberseguridad, está diseñada para asegurar la seguridad, la integridad y la continuidad de los componentes tecnológicos, personas y procesos de la organización, incluyendo las cadenas de suministro.

- Publicado en Ciberseguridad

CyberSecurity Mesh, ciberseguridad integrada e integral

Superar los nichos y lograr que las herramientas de ciberseguridad operen de forma coordinada bajo una visión completa y única. La estrategia de malla de ciberseguridad continúa ganando peso en las organizaciones y promete mejoras sustantivas.

Ante el aumento y la sofisticación constante de las amenazas es necesaria una arquitectura flexible que integre diferentes servicios y componentes de seguridad.

En el nuevo entorno generado tras el aumento exponencial de los ataques durante la pandemia de la Covid-19, la ciberseguridad ha ganado enteros y continúa consolidándose un cambio de paradigma que persigue extender las políticas y controles de seguridad al cada vez mayor número de activos distribuidos de las organizaciones. Se trata de la malla de ciberseguridad (CyberSecurity Mesh, en su denominación en inglés).

La malla de ciberseguridad es una estrategia de ciberdefensa que se distingue por su enfoque holístico y que ha sido identificada por la consultora Gartner como la segunda tendencia estratégica más importante entre las predicciones de ciberseguridad para 2022, solo por detrás de la estructura de datos.

Gartner define la malla de ciberseguridad como “una arquitectura flexible que integra servicios y componentes de seguridad dispares y ampliamente distribuidos”. Se trata de un enfoque que responde a la gran diversidad de soluciones, y por este motivo, enorme complejidad, que caracteriza la protección de las redes en las organizaciones y que, no solo imposibilita su administración centralizada, también requiere un ejercicio de coordinación constante para detectar y responder a los ataques e incidentes de ciberseguridad.

Frente a las exigencias de administración y reconfiguración constantes necesarias en estos entornos cada vez que se lleva a cabo la actualización de un dispositivo, CyberSecurity Mesh se configura como una plataforma de ciberseguridad integrada e integral capaz de ofrecer una visibilidad completa y de posibilitar una administración centralizada, gracias a que está preparada para interoperar con un amplio ecosistema de herramientas diferentes y tiene también la capacidad de adaptarse de forma automática a los cambios dinámicos de la red.

En la actualidad, con la expansión de la nube pública y de la Internet de las Cosas (IoT), y ante las cada vez más complejas cadenas de suministro de software, muchas de las amenazas a la seguridad tienen carácter externo y superan la seguridad perimetral tradicional. La estrategia CyberSecurity Mesh supera igualmente la visión y actuación compartimentadas para adaptarse a la actuación extendida de los ciberdelincuentes e incluye, por tanto, análisis de seguridad, estructura de identidad, gestión de políticas y cuadros de mando o dashboards.

La malla de ciberseguridad constituye, por tanto, una estrategia paraguas, que contribuye específicamente a la escalabilidad y la interoperabilidad, y bajo la cual las herramientas de ciberseguridad, como la Tool Security Suite de Cloud & Cibersecurity by aggity, operan de forma integrada y coordinada. Este enfoque reduce la complejidad al tiempo que simplifica y eleva la efectividad de las operaciones de seguridad.

Así, y más allá de asegurar la continuidad del negocio y la reputación de las organizaciones, las bondades de este enfoque son también notables desde el punto de vista económico. Las organizaciones que adopten una estrategia de malla de ciberseguridad y sean capaces de lograr que sus herramientas de seguridad funcionen como un ecosistema cooperativo serán capaces de reducir, en una media del 90%, el impacto económico de los incidentes de seguridad, de acuerdo con las estimaciones de Gartner.

- Publicado en Ciberseguridad

Cómo evitar ataques a las listas SQL

Verificar los datos, evitar la exposición de la información y utilizar herramientas de análisis automatizado son algunas se las medidas que han de tomar las empresas para evitar el acceso a la información de sus bases de datos.

La ciberseguridad es una prioridad y cualquier vulnerabilidad puede facilitar el acceso a los sistemas y el robo de datos.

La infraestructura web de las empresas no solo sirve para alojar páginas web, también es utilizada para ofrecer servicios e información a los usuarios y clientes. Los ciberdelincuentes conocen perfectamente estas cualidades y saben que si acceden a esos datos pueden conseguir beneficios económicos, bien extorsionando a la empresa o bien vendiendo esa información a terceros. Uno de los ataques más empleados para acceder a estas bases de datos aprovechando vulnerabilidades comunes en aplicaciones web son los de inyección SQL.

SQL (Structured Query Language) es un lenguaje de programación diseñado para gestionar y administrar la información de bases de datos relacionales. A través de él se generan, por ejemplo, consultas para obtener la información de las páginas web a través de formularios.

Si estos formularios no se encuentran correctamente configurados y no validan bien las consultas, podrían permitir inyectar comandos SQL directamente en la base de datos y, como consecuencia, los atacantes pueden extraer la información que contienen.

Mecanismos para evitar los ataques

Para evitar este tipo de ataques, el Instituto Nacional de Ciberseguridad de España (INCIBE) menciona los siguientes mecanismos:

• Escapar los comandos. Consiste en evitar que el formulario procese ciertos caracteres o códigos específicos de la sintaxis del lenguaje SQL. En otras palabras, se aplica un filtro sobre los campos del formulario y este evita que los caracteres o palabras no permitidos puedan llegar a la base de datos en forma de consulta.

• Verificar los datos. Con esta técnica se busca comprobar que los datos que solicitan los usuarios concuerdan con lo esperado. Por ejemplo, si un usuario a través de una consulta solicita una dirección de correo, la verificación debe comprobar que el tipo de dato que se le va a proporcionar es el esperado por una dirección de correo y no otro tipo de dato, como pudieran ser el número de teléfono o la contraseña.

• Evitar la exposición. En muchas ocasiones el problema se basa en dejar accesibles a Internet bases de datos de carácter interno. Este tipo de descuidos puede permitir a los ciberdelincuentes acceder a información crítica de la empresa. Es aconsejable dejar estas bases de datos aisladas en la red interna de la empresa.

• Uso de herramientas de análisis. Existen herramientas de análisis automatizado que permiten comprobar la seguridad de los formularios que tenemos en la página web, de tal modo que faciliten en gran medida encontrar posibles fallos de seguridad para poder subsanarlos.

Actualmente, la ciberseguridad es una prioridad y todas estas vulnerabilidades suponen un riesgo que, aprovechado por los ciberdelincuentes, puede tener un impacto negativo: el acceso a sus sistemas y el robo de datos. Para prevenir estos riesgos y detectarlos, las compañías han de incluir en sus estrategias un plan de ciberseguridad que contemple el uso de soluciones adaptadas a sus requerimientos y necesidades.

Plataformas y servicios como los integrados en Cloud & Cibersecurity by aggity blindan los sistemas de las compañías para garantizar la privacidad de la información y la protección de sus datos, asegurando así mismo la seguridad y la continuidad del negocio.

- Publicado en Ciberseguridad

Ciberseguridad industrial, tecnología y talento

La evolución de la industria está en el punto de mira de los ciberdelincuentes. El aumento continuo de los ciberataques y las dificultades para encontrar expertos hacen que resulte tan necesario como crítico contar con un socio que domine la ecuación tecnología y talento.

A nivel global en 2021 el mayor número de ciberataques se dirigió al sector industrial y de fabricación, en el que la continuidad de la actividad es crítica.

La digitalización del sector industrial supone un gran salto y una clara ventaja en términos de optimización y eficiencia y, por ende, de competitividad. Sin embargo, si esta evolución no se lleva a cabo teniendo muy en cuenta la ciberseguridad, puede significar una mayor exposición a los ataques. Este riesgo en la industria tiene, además, una doble vertiente ya que en el sector industrial es tan importante la protección de los sistemas TI (tecnología de la información) como la de los sistemas operacionales (tecnología de operación) que, además, continúan convergiendo.

Si históricamente el sector banca y seguros venía siendo el más atacado, en 2021 el mayor número de ciberataques se dirigió al sector industrial y de fabricación. A escala mundial, la industria de la fabricación fue el objetivo de casi una cuarta de los ataques en 2021.

Un ejemplo sencillo es una fábrica en la que se han automatizado procesos gracias a la robótica. En un escenario de estas características, el objetivo de los ciberdelincuentes ya no es únicamente la información que reside en los activos TI de la empresa, es decir, redes, servidores, sistemas electrónicos, ordenadores y dispositivos móviles, también lo son los activos operacionales, incluyendo maquinaria, robots, sensores, sistemas de control y todo tipo herramientas que han de funcionar con máximos niveles de fiabilidad y de seguridad.

Tampoco hay que perder de vista las cadenas de suministro, objetivo prioritario de los ciberdelincuentes que buscan interrumpir la actividad. De hecho, uno de los métodos más utilizados para los ataques al sector industrial es el ransomware, que llega a representar dos tercios de los ataques a la industria.

En este contexto, la inversión en ciberseguridad no para de crecer. La consultora IDC prevé que en 2022 este mercado alcance una cifra de negocio en España de 1.749 millones de euros, con un crecimiento del 7,7%. La pandemia de la Covid-19 ha contribuido directamente al aumento de la inversión en ciberseguridad y, a la vista de lo sucedido en el último mes y medio, la guerra en Ucrania está teniendo consecuencias directas a escala cibernética.

Otra consecuencia es la demanda creciente de expertos en ciberseguridad. El informe “Análisis y diagnóstico del talento en ciberseguridad en España”, del Instituto Nacional de Seguridad (INCIBE) y el Observatorio Nacional de Tecnología y Sociedad (ONTSI), prevé que en 2024 la demanda de talento en ciberseguridad supere en dos veces a la oferta hasta alcanzarse en esa fecha una cifra de 83.000 profesionales requeridos en el sector.

La combinación tecnología y talento es la fórmula ganadora para asegurar la protección del mundo empresarial, y específicamente, de las empresas del sector industrial. Tecnología, talento y procesos son elementos de una misma ecuación para garantizar la seguridad de la información y de la operación de las plantas de fabricación.

Ante este panorama, aggity no solo cuenta con el conjunto de herramientas ‘Tool Security Suite’, también dispone de un centro propio de ciberseguridad desde el que presta soluciones y servicios integrales. Pero el valor más diferencial de la unidad Cloud & Cybersecurity by aggity se encuentra en el talento, con más de un centenar de profesionales expertos en ciberseguridad.

- Publicado en Ciberseguridad

Estándar europeo de certificación en ciberseguridad

En 2019 se sentaron las bases del nuevo reglamento europeo Cybersecurity Act, que refuerza la capacidad de la Agencia de la Unión Europea para la Ciberseguridad (ENISA) y establece un estándar europeo de certificación en ciberseguridad.

La Cybersecurity Act o CSA, marca tres niveles de garantía (básico, sustancial y alto) que permitirán la evaluación de sistemas, procesos y productos.

En los últimos años, el mercado de las TIC se ha desarrollado hacia un enfoque basado en la nube o cloud. Este cambio, junto con el panorama legal y normativo que evoluciona rápidamente, ha tenido un gran impacto en la garantía, la gobernanza y el cumplimiento de la ciberseguridad.

Los actores de este mercado han tratado en los últimos años de proporcionar soluciones adecuadas para hacer frente a desafíos como la falta de medios para proporcionar un mayor nivel de privacidad y transparencia, así como para agilizar la gestión de riesgos y el cumplimiento normativo. En el espacio de certificación, esto dio lugar a la proliferación de distintas iniciativas, lo que generó cierta confusión.

Para paliar este problema, durante 2019 se sentaron las bases del nuevo Reglamento europeo Cybersecurity Act, que refuerza la capacidad de la Agencia de la Unión Europea para la Ciberseguridad (ENISA). Su objetivo era emitir un estándar europeo de certificación en ciberseguridad (EU-SEC, European Security Certification Framework) para productos y servicios, fomentar así mismo la competitividad de las empresas en este terreno e incentivar la entrada de nuevos proveedores.

Reforzar la ciberseguridad europea

La normativa tiene como objeto el refuerzo de la seguridad europea de los dispositivos y así proteger a los ciudadanos europeos. La Cybersecurity Act es el primer reglamento europeo que incluye normas sobre la introducción en el mercado de productos con elementos digitales para garantizar su ciberseguridad y también introduce requisitos en el diseño, desarrollo y fabricación de este tipo de dispositivos, así como obligaciones de los agentes económicos.

Además, el Reglamento incluye un conjunto de directrices en la forma de tratar los puntos vulnerables establecidos por los fabricantes para asegurar la ciberseguridad de los elementos referidos, incluyendo las tecnologías operacionales, durante todo su ciclo de vida útil. Es decir, los fabricantes están obligados a notificar los puntos vulnerables y los incidentes que pueden provocar en la seguridad de los usuarios.

Al final, lo que se pretende con la normativa es que los estados que conforman la Unión Europea puedan tener un apoyo más eficaz a la hora de luchar contra las amenazas. Con la creación de este marco, los dirigentes europeos consideran que se ha creado un marco adecuado de certificación de la ciberseguridad que impulsará el mercado único digital para los productos, servicios y procesos de TIC, puesto que los certificados emitidos por cualquiera de los países que conforman la UE serán válidos en todos ellos.

Equilibrio y seguridad

Las tres ideas centrales del proyecto EU-SEC para la creación de un marco europeo que homologa ese estándar eran equilibrar las necesidades de las naciones y los sectores empresariales; evitar que los humanos asuman actividades que pueden ser realizadas por máquinas como, por ejemplo, recopilar datos; y asegurar que se brinde información precisa y fiable a las personas relevantes.

EU-SEC se ha desarrollado bajo una doble vertiente de cliente: una enfocada hacia las finanzas, liderada por CaixaBank; y otra dirigida hacia el ámbito de la administración pública, en la que han colaborado los gobiernos de Eslovenia y de Eslovaquia.

Así mismo, para cubrir los diversos aspectos que una certificación de este tipo exigiría, en EU-SEC han participado un total de nueve empresas e instituciones internacionales entre las que se integran especialistas del sector financiero y de la administración pública, investigadores tecnológicos, proveedores de cloud, auditores y expertos en ciberseguridad.

El equipo investigador del proyecto EU-SEC, integrado por 25 personas de 11 nacionalidades diferentes y procedentes de múltiples disciplinas (finanzas, administración pública, auditoría, ciberseguridad, tecnología…), ha empleado tres años de trabajo y una inversión total de 3 millones de euros.

Niveles de garantía

La Cybersecurity Act o CSA marca tres niveles de garantía (básico, sustancial y alto) que permitirán la evaluación de sistemas, procesos y productos. El objetivo básico, prioritario ante el incremento de los ataques basados en ingeniería social inversa, es prevenir ataques pasivos en dispositivos de bajo coste; el del sustancial, prevenir ataques escalables en dispositivos de coste medio y alto; y el del alto, preservar la soberanía y proteger al ciudadano y a la industria de organizaciones criminales.

Si bien está previsto que la certificación siga siendo voluntaria en el nivel «básico», este 2023 ENISA determinará la obligatoriedad de ciertos esquemas para los elementos de TIC de alto riesgo.

En este escenario y, especialmente ante el aumento de los ciberataques asociado al conflicto entre Ucrania y Rusia, es crítico para las empresas, especialmente en sectores como el energético, blanco prioritario de ataques, contar con un partner con un enfoque integral de la ciberseguridad y una gama completa de soluciones.

La propuesta Cloud & Cybersegurity by aggity está específicamente diseñada para asegurar la seguridad, integridad y continuidad operativa de los elementos tecnológicos, así como de los procesos y los profesionales. Se trata de un conjunto de herramientas que permiten gestionar y dar seguimiento a la seguridad y continuidad de todos los elementos tecnológicos, procesos y personas relacionados dentro del proceso de transformación digital. Incluye, además, servicios avanzados como, por ejemplo, hacking ético y pruebas de penetración.

Mejoras inminentes

A pesar de que la Cybersecurity Act ya tiene tres años desde que fue aprobada, la Unión Europea lleva tiempo preocupada por la protección de los entornos digitales. Una de las propuestas más importantes es la aprobación de la Directiva NIS2 de diciembre de 2022 y con la que se quieren eliminar las divergencias que existen entre los Estados miembros en la aplicación de la directiva sobre la seguridad de las redes y sistemas de información, conocida como Directiva NIS, de 2016.

Con ese objetivo se han redactado un conjunto de normas mínimas relativas al funcionamiento de un marco regulador coordinado y al establecimiento de mecanismos para que las autoridades competentes de cada Estado miembro cooperen de manera eficaz. Se incluye así mismo la actualización de la lista de sectores y actividades sujetos a las obligaciones de ciberseguridad y la disponibilidad de vías de recurso y medidas de ejecución eficaces, fundamentales para garantizar el cumplimiento efectivo de dichas obligaciones.

- Publicado en Ciberseguridad

Ciberseguridad en el punto de mira ante el conflicto Rusia-Ucrania

La invasión de Ucrania por fuerzas militares rusas está teniendo consecuencias directas en la esfera cibernética ya que, según todos los analistas, la respuesta de Moscú a las medidas económicas adoptadas por la UE y Estados Unidos contra Rusia pueden ser contestadas mediante ataques cibernéticos.

Los acontecimientos que están teniendo lugar en el este de Europa pueden derivar en un aumento exponencial de los ciberataques en todo el mundo.

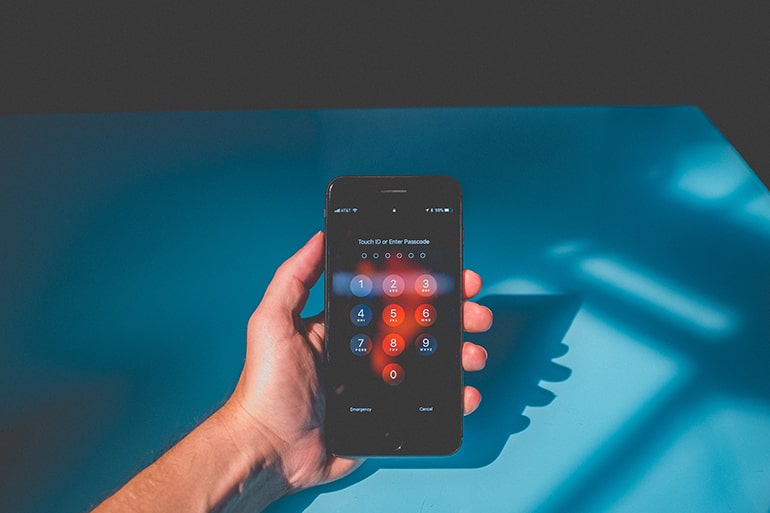

El pasado miércoles 23 de febrero las webs del Gobierno y el Parlamento de Ucrania, así como las de varios bancos del país, quedaron inoperativas como consecuencia de un ataque informático. Un día después, el 24 de febrero, y a pesar de las tensiones que el conflicto bélico está creando en la economía global, el Nasdaq cerró sesión con un crecimiento del 3% y el índice S&P 500 con un aumento del 1%.

Esta progresión es en buena medida consecuencia de un notable incremento del valor de las acciones de las principales compañías de ciberseguridad. La valoración de los títulos de Telos creció un 20%, y los de Palo Alto Networks y CrowdStrike un 13%, solo un punto más que los de Mandiant, que cerraron con una progresión del 12%.

Al regreso de las ‘fake news’ o el incremento del ransomware, contemplados en las tendencias en ciberseguridad para 2022, se ha sumado un nuevo vector y ante el nuevo escenario creado como consecuencia directa de los acontecimientos en el este de Europa, la unidad Cloud & Cybersecurity by aggity, advierte de un riesgo patente, el aumento exponencial de los ciberataques en todo el mundo, ante el cual as empresas han de fortalecer sus políticas y medidas de seguridad a fin de asegurar su protección.

En este escenario de alto riesgo, aggity recomienda contactar con sus expertos en ciberseguridad para mitigar al máximo las consecuencias de los potenciales ciberataques y garantizar la continuidad de negocio.

Entre las recomendaciones básicas de Cloud & Cybersecurity para garantizar la integridad y la continuidad del negocio se incluyen:

- Activar los diferentes sistemas de defensa disponibles: firewall, antivirus, solución Data Loss Prevention (DLP)

- Activar el doble factor de autenticación

- Actualizar los sistemas

- Realizar copias de seguridad (políticas diarias, semanales y mensuales)

- Monitorizar y vigilar todos los elementos que pueden poner en riesgo la continuidad del negocio y especialmente la actividad de los usuarios que, en caso de no cumplir con las políticas adecuadas, pueden convertirse en un talón de Aquiles para las organizaciones con independencia del modelo bajo el que desarrollen su trabajo

- Desarrollar campañas de formación y concienciación

Así mismo, en el caso de que la empresa sea víctima de un ataque, el procedimiento establece su comunicación a las autoridades y, además, de acuerdo con el Reglamento General de Protección de Datos (RGPD), en caso de que la incidencia afecte a datos de carácter personal, el responsable de su tratamiento en la organización debe notificar el incidente en un periodo de tiempo no superior a las 72 horas a la autoridad de control competente.

En nuestro país, esta autoridad competente es la Agencia Española de Protección de Datos (AEDP) y sus análogas en Cataluña y País Vasco, Autoritat Catalana de Protecció de Dades y Datuak Babesteko Euskal Bulegoa, respectivamente.

- Publicado en Ciberseguridad

Vulnerabilidades más comunes en aplicaciones web

Pérdida del control de acceso, fallos criptográficos, configuración de acceso defectuosa o errores en la identificación son algunas de las debilidades de las aplicaciones web que no han tenido en cuenta las cuestiones de seguridad en su diseño.

Todas estas vulnerabilidad tiene el mismo impacto sobre las empresas: el acceso a sus sistemas y el robo de datos.

La transformación digital en la que se hayan inmersas las empresas está asociada a la implantación de aplicaciones web. Su buen funcionamiento no sólo depende del correcto manejo de estas herramientas, también de las soluciones de seguridad que se empleen para mantenerlas a salvo de riesgos y vulnerabilidades. Las más comunes, según un documento publicado por el Instituto Nacional de Ciberseguridad (INCIBE) son:

• Pérdida del control de acceso

El control de acceso está relacionado con una política de permisos para los usuarios de una aplicación web. La vulnerabilidad Broken Access Control hace que desaparezcan estas restricciones, permitiendo al ciberdelincuente actuar sobre el sistema y tener acceso a información confidencial.

• Fallos criptográficos

Hay ciertos datos de las empresas, como las credencias de acceso o la información bancaria, que deben estar cifrados para evitar su exposición a personas ajenas a la organización.

• Inyección

Esto sucede cuando un ciberdelincuente puede enviar datos dañinos a un intérprete. Para evitarlos, hay que tener API seguras y controles de verificación en el momento de introducir los datos.

• Diseño inseguro

Al desarrollar una aplicación web es primordial incluir sus características de seguridad desde la fase del diseño. Si no es así, se exponen a que modifiquen sus datos o accedan a sus servidores.

• Configuración de seguridad defectuosa

En un entorno de aplicación web los intentos de acceso pueden buscar su entrada mediante cuentas por defecto, versiones obsoletas con vulnerabilidades sin actualizar, directorios desprotegidos, etc. Por ello, tiene que estar todo bien configurado.

• Componentes vulnerables y obsoletos

Un ciberdelincuente podrá comprometer un sistema mediante vulnerabilidades ya conocidas en componentes comunes, como la versión del sistema operativo o aplicaciones instaladas en el servidor, entre otras. Las mayores brechas de seguridad se han producido mediante la explotación de este tipo de vulnerabilidades.

• Fallos de identificación y autenticación

Esto sucede cuando en las interfaces de acceso no se controla el número de intentos de autenticación, hay una baja complejidad de las contraseñas o no se implanta un sistema multifactor.

• Fallos en el software y en la integridad de los datos

Muchas aplicaciones se actualizan de manera automática. Cuando no son verificadas los ciberdelincuentes podrían modificarlas cargando sus propias actualizaciones e incluyendo código no deseado.

• Fallos en el registro y la supervisión de la seguridad

La falta de registros sobre eventos, los denominados logs, en la aplicación o en el sistema, provoca que no se almacenen remotamente e impide que se puedan detectar las infracciones.

• Falsificación de solicitud del lado del servidor

Cuando nuestra aplicación web obtiene un recurso externo y este no valida la URL, un ciberdelincuente podría modificarla con fines malintencionados y realizar peticiones no autorizadas.

Actualmente, la ciberseguridad es el mayor riesgo empresarial y todas estas vulnerabilidades tiene el mismo impacto sobre las empresas: el acceso a sus sistemas y el robo de datos. Para prevenir estos riesgos y detectarlos, las compañías han de incluir en sus estrategias un plan de ciberseguridad que contemple el uso de soluciones adaptadas a sus requerimientos y necesidades.

Plataformas como Cloud & Cibersecurity by aggity, blindan los sistemas de las compañías garantizando la privacidad de la información y la protección de sus datos facilitando, asimismo, la seguridad y la continuidad de todos los elementos involucrados en el proceso de su transformación digital.

- Publicado en Ciberseguridad

Por qué la ciberseguridad empresarial puede estar en riesgo

El 90% de los responsables de la toma de decisiones de TI sostiene que su empresa estaría dispuesta a comprometer la ciberseguridad en favor de la transformación digital de la organización.

Mejorar la información dentro de la organización acerca de los riesgos ante un ciberataque mejoraría las medidas de prevención.

Tener en cuenta los riesgos cibernéticos a los que se exponen las compañías no forma parte de la estrategia de todas las empresas, al menos con la importancia que debería. Una reciente investigación revela que solo el 50% de los directivos de TI y el 38% de los responsables de la toma de decisiones empresariales creen que la alta dirección entiende bien a qué se exponen sus organizaciones cuando no se blindan ante este tipo de amenazas.

Algunos de los encuestados afirman que esto se debe a que la cuestión de la ciberseguridad es un tema complejo y en constante cambio, pero muchos apuntan a otras razones: el 26% cree que la alta dirección no se esfuerza lo suficiente o que, sencillamente, no quiere entenderlo (20%).

Otro de los datos preocupantes que revela un estudio realizado por la multinacional Trend Micro es que el 90% sostiene que su empresa estaría dispuesta a comprometer la ciberseguridad en favor de la transformación digital, la productividad u otros objetivos. Además, el 82% reconocer haberse sentido presionado para minimizar la gravedad de los riesgos cibernéticos ante su junta directiva.

También existe desacuerdo entre los directivos de TI y de negocio sobre quién es el responsable último de gestionar y mitigar los riesgos. El 49% de los encuestados afirma que los ciber riesgos se siguen tratando como un problema que compete a las tecnologías y no como una amenaza empresarial.

Riesgo empresarial económico

Esta fricción ya está causando problemas potencialmente graves: el 52% de los participantes en este estudio está de acuerdo en que la actitud de su organización ante el ciber riesgo es incoherente y varía de un mes a otro. Además, el 31% cree que la ciberseguridad es el mayor riesgo empresarial en la actualidad y el 66% afirma que, de todos los riesgos empresariales, es el que tiene el mayor impacto en términos de costes.

Para que la alta dirección sea consciente de lo que se juega si siguen ignorando este aspecto de su negocio, en el estudio se apunta a que tiene que darse una de las siguientes circunstancias: que se produjera una brecha en su organización, mejorar la información sobre el riesgo empresarial de las ciber-amenazas o que los clientes empiecen a exigir credenciales de seguridad más sofisticadas.

El objetivo principal de la ciberseguridad en una empresa es proteger sus sistemas informáticos, pero no únicamente. No hay que pasar por alto que los ataques de los ciberdelincuentes van dirigidos a cualquier tipo de compañía. Su objetivo es hacerse con información sensible para sus propósitos, que suelen ser económicos.

Una solución de ciberseguridad permite, por un lado, contar con medidas preventivas de protección, pero también disponer de las herramientas necesarias para reaccionar de forma adecuada en el caso de un ataque. De esta forma se evita un impacto irreversible y una parada total o parcial de la actividad.

- Publicado en Ciberseguridad

Predicciones en ciberseguridad para 2022

El regreso de las ‘fake news’, el aumento de los ataques a las cadenas de suministro, o el incremento del ransomware y el malware son algunas de las amenazas a la ciberseguridad que se esperan para el próximo año.

En 2022 los delincuentes seguirán aprovechado la confusión e incertidumbre provocada por la pandemia de la Covid-19 para buscar oportunidades de ataque.

Con la llegada del nuevo año, llega el momento de echar la vista atrás para hacer balance, quedarse con lo positivo y aprender de los errores. Uno de los desafíos a los que se han enfrentado las empresas durante 2021 es al aumento de los ciberataques.

Los delincuentes han aprovechado la confusión e incertidumbre provocada por la pandemia de la COVID-19 para buscar oportunidades de ataque de todo tipo y cada vez más sofisticados. En 2022, las compañías no deben bajar la guardia. Las predicciones en ciberseguridad para los próximos meses abarcan, según CheckPoint, desde deepfakes al aumento del ransomware, pasando por el uso de criptomonedas:

1. El regreso de las ‘fake news’

Las fakenews (noticias falsas) en torno a temas polémicos son un nuevo vector de ataque. Durante 2021 se difundió información errónea sobre la pandemia y sobre la vacunación. En 2022, los grupos cibernéticos seguirán aprovechando este tipo de campañas para ejecutar ataques de phishing.

2. Crecen los ciberataques a la cadena de suministro

Los delincuentes aprovechan la falta de monitorización de la cadena de suministro para realizar cualquier tipo de ataque, como robos de datos e infecciones de malware. Este tipo de amenaza será cada vez más común.

3. La «guerra fría» cibernética se intensifica

La infraestructura y las capacidades tecnológicas mejoradas permitirán a los grupos terroristas y activistas políticos llevar a cabo ataques más sofisticados y generalizados. Se utilizarán cada vez más como conflictos indirectos para desestabilizar actividades a nivel mundial.

4. Filtraciones de datos más costosas

A partir de 2022 se producirá un aumento en las filtraciones de datos a mayor escala. Estas infracciones también supondrán mayores desembolsos de las organizaciones y gobiernos para su recuperación.

5. Aumento del malware móvil

En 2021, el 46% de las organizaciones tenía al menos un empleado que descargó una aplicación móvil maliciosa. La adopción del teletrabajo en prácticamente todo el mundo durante la pandemia ha supuesto un aumento de la superficie de ataque móvil.

6. Criptomonedas: foco de ataques

Cuando el dinero se convierte en software, la seguridad cibernética necesaria para protegerse debe cambiar. Check Point Research (CPR) ha demostrado que es posible robar carteras criptográficas aprovechando brechas de seguridad. En 2022, podemos esperar ver un aumento en los ataques relacionados con criptomonedas.

7. Ataques a gran escala a través de microservicios

Con los microservicios convirtiéndose en método líder para desarrollar aplicaciones, los atacantes ya están utilizando sus vulnerabilidades para lanzar ataques.

8. Deepfakes como arma

Las técnicas para crear vídeos o audio falsos son lo suficientemente avanzadas como para generar contenido específico y manipular opiniones, precios de acciones o algo peor. Como en el caso de otros ataques móviles basados en ingeniería social, los resultados de un ataque de phishing pueden variar desde el fraude hasta el espionaje más avanzado.

9. Aumento del ransomware

En 2021, una de cada 61 organizaciones sufrió un ataque de ransomware. A partir del año que viene estas amenazas serán más sofisticadas y los ciberdelincuentes se enfocarán a aquellas compañías que puedan pagar los rescates más altos.

En este escenario es crítico contar con un partner con un enfoque integral de la ciberseguridad y una gama completa de soluciones, como Tool Security Suite, específicamente diseñadas para asegurar la seguridad y continuidad de todos los elementos tecnológicos, procesos y personas de las organizaciones.

- Publicado en Ciberseguridad

IA y machine learning aplicadas a la ciberseguridad

Si en 2020 el impacto financiero medio de una brecha de datos para las grandes empresas europeas era de 839.000 dólares, en 2021 esta cifra ha superado ligeramente el millón de dólares.

Los actuales sistemas de ciberseguridad deben tener capacidad para ir un paso por delante de los atacantes y detectar los posibles riesgos en tiempo real.

La pandemia ha cambiado el tipo de amenazas a las que están expuestas las organizaciones y las empresas han de estar preparadas para blindarse ante los nuevos y crecentes riesgos. Durante estos meses, se ha notificado un aumento del 400% en las quejas de ciberseguridad, y más de medio millón de usuarios de videoconferencias sufrieron el robo y la venta de sus datos personales en la web oscura entre febrero y mayo de 2020.

La situación no parece haber mejorado durante el último año, en el que los ataques de criptominería afectaron a un 31% de las compañías (frente al 24% del año 2020) y los de ransomware al 30% (25% en 2020). Ambas amenazas encabezan la lista de las que provocaron mayor impacto financiero, con una media superior a los dos millones de dólares, según recoge la última edición del informe anual ‘IT Security Economics’ de la compañía de ciberseguridad Kaspersky.

Completan los cinco primeros puestos, en cuanto a mayor coste financiero en Europa, todos por encima de los dos millones de dólares, los provocados por un uso inapropiado de los recursos de TI por parte de los empleados (31% frente al 27% del año anterior), los ataques DDoS (28% comparado con el 22% de 2020) o los incidentes que afectaron a terceras empresas proveedoras con los que se comparten datos (33% frente al 20%).

El mismo documento recoge que si en 2020 el impacto financiero medio de una brecha de datos para las grandes empresas europeas era de 839.000 dólares, en 2021 esta cifra ha superado ligeramente el millón de dólares, lo que pone de manifiesto la necesidad de las empresas europeas de seguir invirtiendo en ciberseguridad.

Detectar riesgos en tiempo real

Al igual que los proveedores de seguridad mejoran en el uso de técnicas más avanzadas, los ciberdelincuentes han demostrado que son capaces de adaptarse a los nuevos contextos para poder traspasar las barreras que hacen frente a sus ataques, lo que fuerza a las organizaciones, tanto grandes como pymes, a usar soluciones cada vez más sofisticadas en las que solo las últimas tecnologías, como la inteligencia artificial (IA) y el machine learning (aprendizaje automático), son capaces de prevenirlos.

Ambas permiten a los profesionales de la ciberseguridad diseñar sistemas más complejos con capacidad para ir un paso por delante de los atacantes y detectar los posibles riesgos en tiempo real para darles respuesta en el menor tiempo posible. Para ello, los sistemas de aprendizaje automático han de contar con suficiente cantidad y calidad de datos que permitan desarrollar patrones de comportamiento y, a través de análisis con inteligencia artificial, detectar los peligros y bloquearlos antes de que se produzcan daños. El empleo de estas tecnologías también facilita la detección de vulnerabilidades, pudiendo solucionarlas antes de que los atacantes se aprovechen de ellas.

Evitar la exposición a los riesgos garantiza la privacidad y la protección de los datos de la compañía. Contar con un partner en ciberseguridad, con una propuesta de soluciones y servicios adaptada a los retos actuales es fundamental para avanzar en la evolución digital de las organizaciones sin temor a poner en entredicho la actividad y la reputación de la marca.

- Publicado en Ciberseguridad